17c38.cpp 的加密与解密

# 17c38.cpp 的加密与解密:探索代码安全的奥秘

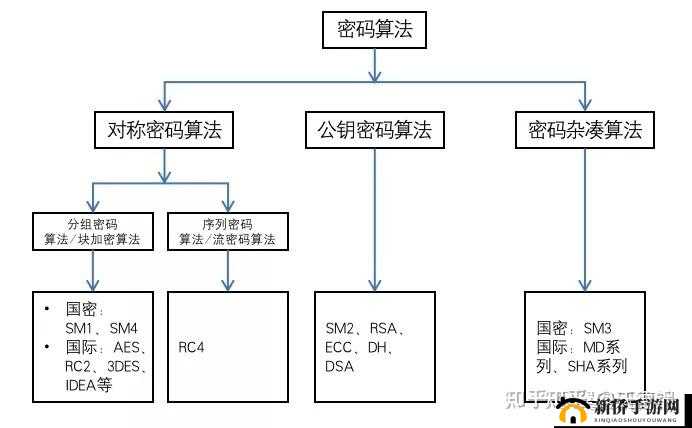

摘要:将深入探讨 17c38.cpp 的加密与解密技术。首先介绍了 17c38.cpp 加密与解密的背景和重要性,接着详细阐述了其加密的原理、方法和常用算法,包括对称加密和非对称加密等。然后分析了解密的过程和挑战,以及应对解密攻击的策略。还探讨了加密与解密在实际应用中的案例,并强调了遵循法律和道德规范的必要性。最后对全文进行总结,展望了未来加密与解密技术的发展趋势。

17c38.cpp 加密与解密的背景和重要性

在当今数字化的时代,信息安全至关重要。17c38.cpp 作为一个特定的代码文件,其加密与解密的需求源于对代码的保护、知识产权的维护以及数据的保密性。加密可以防止未经授权的访问和篡改,确保代码的安全性和完整性。

加密技术的发展经历了多个阶段,从早期的简单替换加密到现代的复杂算法。在软件开发中,对 17c38.cpp 进行加密可以保护商业秘密,防止竞争对手获取关键的代码逻辑和算法。对于涉及敏感信息的代码,如金融交易、医疗数据处理等,加密是保障用户隐私和数据安全的重要手段。

17c38.cpp 加密的原理和方法

1. 对称加密

对称加密是一种常见的加密方式,其原理是使用相同的密钥进行加密和解密。常见的对称加密算法有 AES(高级加密标准)、DES(数据加密标准)等。在 17c38.cpp 中,可以使用对称加密算法对关键代码段或数据进行加密。对称加密的优点是加密和解密速度快,但密钥的管理和分发是一个挑战。

2. 非对称加密

非对称加密使用一对密钥,即公钥和私钥。公钥用于加密,私钥用于解密。RSA 算法是一种广泛应用的非对称加密算法。在 17c38.cpp 中,可以使用非对称加密来保护密钥的交换和数字签名,增加加密的安全性。

3. 哈希函数

哈希函数用于将任意长度的输入数据转换为固定长度的输出值,通常用于数据完整性验证。在 17c38.cpp 中,可以使用哈希函数对代码的关键部分进行摘要计算,以检测代码是否被篡改。

17c38.cpp 解密的过程和挑战

解密是加密的逆过程,但并非总是容易实现。对于 17c38.cpp 的解密,需要获取正确的密钥或破解加密算法。现代加密算法的复杂性使得破解变得极为困难。

1. 密钥恢复

如果加密使用的密钥丢失或遗忘,解密就会面临巨大挑战。一些密钥恢复技术可能基于已知的部分信息或通过暴力破解尝试所有可能的密钥组合,但这通常需要大量的计算资源和时间。

2. 算法分析

攻击者可能试图分析加密算法的弱点来进行解密。经过严格设计和验证的加密算法通常具有很高的安全性,使得这种攻击方式难以成功。

3. 社会工程学攻击

攻击者还可能通过社会工程学手段获取与解密相关的信息,如获取密钥持有者的信任或获取有关密钥管理的信息。

17c38.cpp 加密与解密的实际应用案例

1. 软件版权保护

通过对 17c38.cpp 进行加密,可以防止未经授权的复制和分发,保护软件开发者的权益。只有拥有合法授权的用户才能解密并使用软件。

2. 数据传输安全

在网络传输中,对 17c38.cpp 所处理的数据进行加密,可以确保数据在传输过程中不被窃取和篡改,保障数据的机密性和完整性。

3. 代码混淆

除了直接加密,还可以采用代码混淆技术对 17c38.cpp 进行处理,增加代码的理解难度,从而起到一定的保护作用。

法律和道德规范

在进行 17c38.cpp 的加密与解密过程中,必须遵循相关的法律和道德规范。未经授权的解密他人的加密代码是非法的行为,可能导致严重的法律后果。加密技术也不应被用于非法目的,如恶意攻击他人的系统或窃取隐私信息。

17c38.cpp 的加密与解密是保障代码安全和信息保护的重要手段。通过合理选择加密算法、严格管理密钥以及采取多种安全措施,可以有效地提高代码的安全性。随着技术的不断发展,加密与解密的挑战也在不断增加。我们需要持续关注最新的安全研究成果,不断改进和完善加密技术,以应对日益复杂的安全威胁。也要始终坚守法律和道德底线,确保加密与解密技术的正确使用,为构建安全可靠的数字世界做出贡献。

希望以上内容对您有所帮助!如果您对文章的内容、结构、字数等方面还有其他要求,请随时告诉我。